- Details

- Written by: nattapong aroonsrisuphamit

- Category: Frontpage

- Hits: 7032

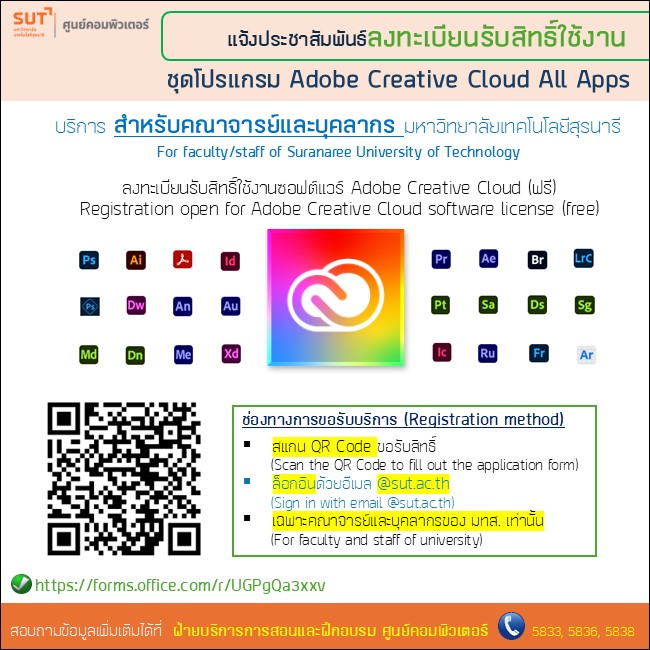

ศูนย์คอมพิวเตอร์ เปิดให้ลงทะเบียน

ขอรับสิทธิ์ใช้งานชุดโปรแกรม Adobe Creative Cloud All Apps

ศูนย์คอมพิวเตอร์ มหาวิทยาลัยเทคโนโลยีสุรนารี เปิดให้ลงทะเบียนขอรับสิทธิ์ใช้งานชุดโปรแกรม Adobe Creative Cloud All Apps เช่น

โปรแกรม Photoshop โปรแกรม Illustrator โปรแกรม Acrobat Pro เป็นต้น

ทั้งนี้ท่านสามารถสแกน QR Code เพื่อขอรับสิทธิ์การใช้งาน ได้ที่

> คณาจารย์ และ บุคลากร< https://forms.office.com/r/UGPgQa3xxv

> นักศึกษา< https://bit.ly/AdobeCreative2024

- Details

- Written by: nattapong aroonsrisuphamit

- Category: Frontpage

- Hits: 8929

ศูนย์คอมพิวเตอร์ มหาวิทยาลัยเทคโนโลยีสุรนารี เปิดให้ลงทะเบียนขอรับสิทธิ์ใช้งานชุดโปรแกรม Adobe Creative Cloud All Apps เช่น

โปรแกรม Photoshop โปรแกรม Illustrator โปรแกรม Acrobat Pro เป็นต้น

ทั้งนี้ท่านสามารถสแกน QR Code เพื่อขอรับสิทธิ์การใช้งาน ได้ที่

> คณาจารย์ และ บุคลากร< https://forms.office.com/r/UGPgQa3xxv

> นักศึกษา< https://bit.ly/AdobeCreative2024

- Details

- Written by: Akpawee Kaikratok

- Category: Frontpage

- Hits: 598

เป็นบริการยืมอุปกรณ์คอมพิวเตอร์ เช่น เครื่องคอมพิวเตอร์ตั้งโต๊ะ Notebook Printer Accessories ต่างๆ เพื่อใช้ในการเรียนการสอน หรือ การสนับสนุนงาน-กิจกรรมของมหาวิทยาลัย ท่านสามารถแจ้งความประสงค์เพื่อขอใช้บริการได้โดยการ ดาวน์โหลดแบบฟอร์มขอยืมคอมพิวเตอร์และอุปกรณ์ต่อพ่วงผ่านทาง Website ของศูนย์คอมพิวเตอร์

รายการอุปกรณ์ ยืม-คืน ได้แก่

- คอมพิวเตอร์โน๊ตบุ๊ค

- เครื่องพิมพ์ขาว-ดำ

- วิทยุสื่อสาร/แท่นชาร์จ

หมายเหตุ

1) โปรดศึกษาข้อกำหนดการยืมคอมพิวเตอร์ / อุปกรณ์ต่อพ่วงและอุปกรณ์สื่อสารโทรคมนาคม ด้านหลังแบบฟอร์มฉบับนี้

ก่อนลงนาม

2) ศูนย์คอมพิวเตอร์สามารถให้บริการยืมคอมพิวเตอร์และอุปกรณ์ต่าง ๆ ได้ ไม่เกิน 10 วัน (นับทั้งวันทำการและ

วันหยุด) เนื่องจากมีผู้ขอใช้ใบริการเป็นจำนวนมาก และโปรดแจ้งส่งแบบฟอร์มฯ ล่วงหน้าอย่างน้อย 3 วันทำการ

3) กรณีมีค่าใช้จ่ายการให้บริการ จะเป็นไปตามประกาศมหาวิทยาลัยเทคโนโลยีสุรนารี เรื่อง หลักเกณฑ์และอัตรา

ค่าให้บริการทรัพย์สินในความดูแลของศูนย์คอมพิวเตอร์ พ.ศ. 2562 และ ฉบับที่ 2 พ.ศ. 2563

ข้อกำหนดการยืมคอมพิวเตอร์ / อุปกรณ์ต่อพ่วงและอุปกรณ์สื่อสารโทรคมนาคม

1. เนื่องจากคอมพิวเตอร์ / อุปกรณ์ต่อพ่วงและอุปกรณ์สื่อสารโทรคมนาคม มีจำนวนจำกัด และมีหน่วยงานขอยืมใช้บริการเป็น

จำนวนมาก ศูนย์คอมพิวเตอร์ขอสงวนสิทธิ์ในการพิจารณาให้ยืมอุปกรณ์ ตามจำนวนที่เหมาะสม และตามความจำเป็น

2. ผู้ขอยืม ต้องเป็น พนักงานสายวิชาการ หรือ พนักงานสายปฏิบัติการวิชาชีพ ที่เป็นพนักงานประจำ (รหัสพนักงานที่ขึ้นต้นด้วย

1, 2 หรือ 5 เท่านั้น) และอยู่ในสังกัดหน่วยงานของมหาวิทยาลัยเทคโนโลยีสุรนารี

3. หัวหน้าหน่วยงาน หมายถึง รองอธิการบดี คณบดีสำนักวิชา ผู้อำนวยการศูนย์/สถาบัน (หรือหน่วยงานเทียบเท่าที่มีชื่อเรียก

อย่างอื่น) หัวหน้าส่วน หัวหน้าโครงการ หัวหน้าหน่วย หรือผู้จัดการ

4. การขอใช้บริการนี้ เป็นการขอยืมใช้ในงานเฉพาะกิจ หรือกิจกรรมพิเศษที่เกี่ยวข้องกับภารกิจของมหาวิทยาลัยเท่านั้น

5. โปรดส่งแบบฟอร์มล่วงหน้า อย่างน้อย 3 วันทำการ เพื่อความสะดวก รวดเร็วในการพิจารณา และจัดเตรียมอุปกรณ์

6. โปรดตรวจสอบจำนวนและสภาพของอุปกรณ์ทุกชิ้นที่ขอยืมก่อนการรับมอบ

7. ก่อนส่งคืนเครื่องคอมพิวเตอร์ทุกครั้ง ผู้ใช้งานต้องทำการล้างข้อมูล (DATA) ออกจากเครื่องคอมพิวเตอร์ทุกครั้งให้เรียบร้อย

เพื่อให้เครื่องคอมพิวเตอร์พร้อมใช้งานครั้งต่อไปทันที ทั้งนี้ ศูนย์คอมพิวเตอร์จะไม่รับผิดชอบการสุญหายของข้อมูลในทุกกรณี

8. กรณีมอบหมายให้ผู้อื่นที่ไม่ใช่ผู้ลงนามขอยืมหรือนักศึกษาเป็นผู้รับมอบอุปกรณ์ โปรดแจ้งให้ผู้ที่รับมอบหมายนำบัตรประจำตัว

ประชาชน หรือบัตรที่มีรูปถ่ายและชื่อ - สกุล เพื่อแสดงตนด้วย

9. ศูนย์คอมพิวเตอร์ ขอสงวนสิทธิ์ ในการปฏิเสธ หรือจำกัดการยืมอุปกรณ์ หากผู้ขอยืมหรือหน่วยงานไม่คืนอุปกรณ์ตามที่กำหนด

ในวันส่งคืน โดยไม่มีเหตุผลอันสมควรในการคืนอุปกรณ์ล่าช้ากว่าที่กำหนด

10.กรณีอุปกรณ์ที่ขอยืม เกิดการสูญหายหรือชำรุดเสียหาย เนื่องจากการใช้งานผิดประเภทหรือผู้ใช้จงใจเปลี่ยนชิ้นส่วนอย่างใด

อย่างหนึ่ง การชดใช้ค่าเสียหายให้เป็นไปตามประกาศมหาวิทยาลัยเทคโนโลยีสุรนารี เรื่อง มาตรการการยืมและการคืน

ทรัพย์สินของมหาวิทยาลัยเทคโนโลยีสุรนารี พ.ศ. 2565

11.กรณีอุปกรณ์ที่ส่งคืนไม่ครบถ้วนสมบูรณ์ภายในระยะเวลาที่กำหนด ผู้ขอยืมต้องรับผิดชอบหามาส่งคืนให้ครบถ้วนภายในเวลาที่

ศูนย์คอมพิวเตอร์กำหนด

บริการสำหรับ

- บุคลากร (Staff)

ติดต่อสอบถามขอคำปรึกษา

- คุณอุไร คุณสายสุณีย์ โทร. 0 (ติดต่อ Operator)

- Details

- Written by: nattapong aroonsrisuphamit

- Category: Frontpage

- Hits: 237

ศูนย์คอมพิวเตอร์ เปิดให้บริการลงทะเบียน เพื่อขอเปิดใช้งานฟังชัน 2FA สำหรับระบบ Microsoft 365 และ Google Workspace เพิ่มความปลอดภัยในการใช้งาน Email ทั้ง 2 ระบบ (@sut.ac.th - @office365.sut.ac.th และ @g.sut.ac.th)

ซึ่งเป็นวิธีการยืนยันตัวตนเพิ่มเติมหลังจากทำการยืนยันตัวตนโดยการใช้รหัสผ่าน เพื่ออนุญาตการเข้าใช้งานซอฟต์แวร์, ระบบ Microsoft 365 และ ระบบ Google Workspace โดยทั่วไประบบ 2FA จะเป็นการใช้เครื่องมือตั้งแต่ 2 อย่างขึ้นไปในการตรวจสอบและยืนยันความถูกต้อง เช่น ยืนยันตัวตนโดยใช้รหัสผ่าน ร่วมกับการใช้ Application : Microsoft Authenticator- Google Authenticator เพื่อยืนยันตัวตนบนโทรศัพท์มือถือ เพื่อความปลอดภัยที่สูงขึ้น ลดความเสี่ยง การละเมิดการเข้าถึงข้อมูลบนระบบ Microsoft 365 และ Google Workspace

เมื่อมีการลงทะเบียนเพื่อใช้งาน 2 Factor Authen แล้ว จะทำให้การเข้าใช้งานทุกบริการภายใต้ Microsoft 365และ Google Workspace นั้น จะต้องมีการยืนยันตัวตน 2 ครั้งจึงจะสามารถเข้าถึงบริการได้

การลงทะเบียน

- เพื่อเปิดการใช้งาน 2 Factor Authen สำหรับ Microsoft 365 ที่เมนู "Register->Email->เปิดการใช้งาน Multi Factor Authen สำหรับ Email หรือ คลื้กที่นี่ https://ccs.sut.ac.th/index.php/register/email-account/2fa-mail

คู่มือการใช้งานระบบ

- Details

- Written by: nattapong aroonsrisuphamit

- Category: Frontpage

- Hits: 4906

การตั้งค่าการใช้งาน 2 Factor Authen (2FA)

สำหรับระบบ Google Workspace

MFA บนระบบ google Workspace เป็นวิธีการยืนยันตัวตนเพิ่มเติมหลังจากทำการยืนยันตัวตนโดยการใช้รหัสผ่าน เพื่ออนุญาตการเข้าใช้งานซอฟต์แวร์, ระบบ Google Workspace โดยทั่วไประบบ MFA จะเป็นการใช้เครื่องมือตั้งแต่ 2 อย่างขึ้นไปในการตรวจสอบและยืนยันความถูกต้อง เช่น ยืนยันตัวตนโดยใช้รหัสผ่าน ร่วมกับการใช้ Application : Google Authenticator ยืนยันตัวตนบนโทรศัพท์มือถือ เพื่อความปลอดภัยที่สูงขึ้น ลดความเสี่ยง การละเมิดการเข้าถึงข้อมูลบนระบบ Google Workspace

เมื่อมีการลงทะเบียนเพื่อใช้งาน 2 Factor Authen แล้ว จะทำให้การเข้าใช้งานทุกบริการระบบ Google Workspace นั้น จะต้องมีการยืนยันตัวตน 2 ครั้งจึงจะสามารถเข้าถึงบริการได้

ขั้นตอนการใช้งาน

1. ทำการลงทะเบียน เพื่อเปิดการใช้งาน 2 Factor Authen สำหรับ Office365 ที่เมนู "Register->Email->เปิดการใช้งาน Multi Factor Authen สำหรับ Email หรือ คลื้กที่นี่ https://ccs.sut.ac.th/index.php/register/email-account/2fa-mail

2. รอ sms ยืนยัน การเปิดใช้งาน 2 Factor Authen (ภายใน 7 ชั่วโมงทำการ)

3. ทำการดาวน์โหลดและติดตั้ง Application ชื่อ "Google Authenticator" ลงบนโทรศัพท์มือถือ smartphone

4.เมื่อได้รับ SMS ตอบรับการเปิดการใช้งาน 2 Factor Authen แล้ว ใช้ลงชื่อเข้าใช้งานบัญชี user@g.sut.ac.th เพื่อตั้งค่าการใช้งาน 2FA

4.1 sign in เข้าระบบ ที่เว็บไซต์ www.gmail.com หรือ https://mail.g.sut.ac.th

- สำหรับบุคลากร อาจารย์ และนักศึกษา

Login ด้วย email@g.sut.ac.th

จากนั้นป้อนรหัสผ่าน

5. เมื่อศูนย์คอมพิวเตอร์ อนุมัติการใช้งาน 2FA แล้ว จะปรากฏหน้าจอ การ setup เพิ่มเติมดังหน้าจอต่อไปนี้ ให้คลิ้ก "ENROLL"

จากนั้นระบบจะถาม password อีกครั้ง

-*กรณีพบหน้า Enroll ตามขั้นตอนที่ 5 / ให้ข้ามขั้นตอนที่ 5.1-5.2 และตั้งค่าต่อตามขั้นตอนที่ 6

-*กรณีไม่พบหน้า Enroll ให้ทำขั้นตอนที่ 5.1-5.2 และต่อด้วยขั้นตอนที่ 6 ตามลำดับ

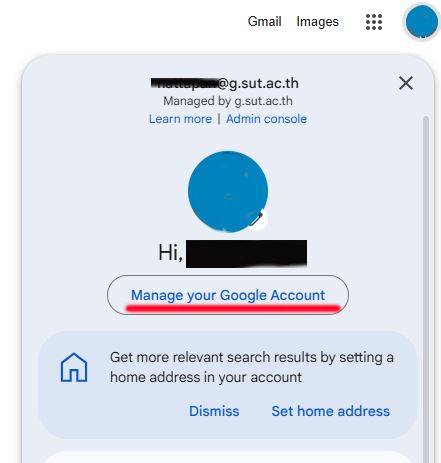

5.1 *กรณีไม่พบหน้า ENROLL

สามารถเปิดการใช้งาน 2FA Authen ที่เมนู "manage your google account"

โดยไปที่ Account และคลิก "Manage your Google Account"

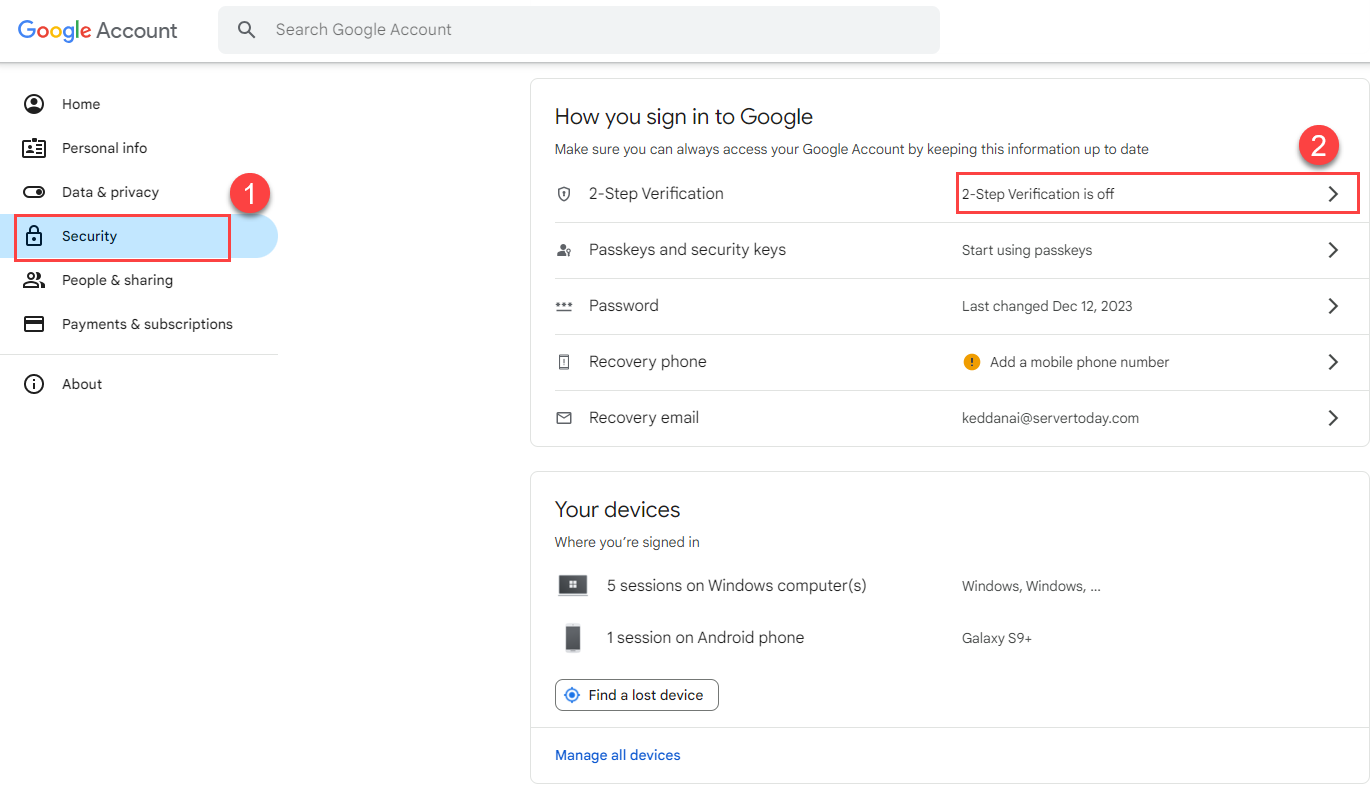

5.2. ไปที่ "Security" และไปที่ "2-Step Verification is off" และ คลิก "Get started"

6. ระบบจะให้ผู้ใช้งาน ตั้งค่าวิธีการยืนยันตัวตน ให้ท่านเลือกวิธีการยืนยันตัวตนโดยใช้ " Authenticator" ดังนี้

7. เมื่อเลือก ADD authenticator app จะปรากฏหน้าจอดังรูป

ระบบจะให้ท่าน Download Application : Google Authenticator จาก Play Store หรือ App Store

กรณีที่ท่าน Download Application : Google Authenticator (ตามขั้นตอนที่ 3 ) เรียบร้อยแล้ว คลิ้ก " +Set up authenticator"

8. เมื่อเลือก "+Set up authenticator" จะปรากฏหน้าจอ

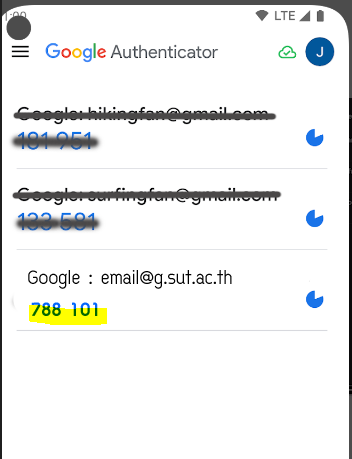

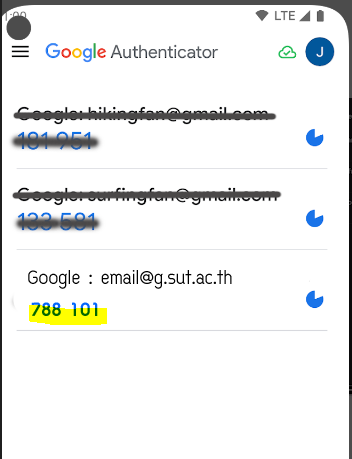

9. ขั้นตอนนี้ให้ผู้ใช้งานเปิด Application : Google Authenticator บนโทรศัพท์มือถือขึ้นมา จากนั้นกดเครื่องหมาย + และทำการ scan QR Code เพื่อจับคู่บัญชีผู้ใช้งาน

10. เมื่อทำการ scan QR Code แล้วจะปรากฏบัญชีผู้ใช้งาน email (@g.sut.ac.th)ใน Application : Google Authenticator จากนั้นนำรหัสกรอกรหัสที่ปรากฏใน App มากรอกในหน้าต่างการตั้งค่าต่อไป

11. จากนั้น เปิดการใช้งาน 2FA โดยกดปุ่ม "Turn on"

เมื่อกดปุ่ม "Turn on" แล้ว จะปรากฏหน้าจอ

12. ให้ท่านตรวจสอบการตั้งค่า 2FA โดยไปที่ https://myaccount.google.com เลือกเมนู Security จะปรากฏเครื่องหมายถูกสีเขียว (verify) ที่หัวข้อ 2-step Verification

กรณีการเข้าใช้งานระบบ Google Workspace ในครั้งถัด ๆไป

1. ระบบจะสอบถาม username password (Email Account)

2.จากนั้นระบบจะให้กรอกรหัส สำหรับการยืนยันตัวตน ที่ปรากฏใน Application : Google Authenticator ในโทรศัพท์มือถือ

-ผู้ใช้กรอกรหัสที่ได้จากตัวเลขโทรศัพท์มือถือ โดยเปิด application : Google Authenticator กรอกรหัส ที่ได้จาก App

จากนั้นจะสามารถเข้าถึง ระบบ Google Workspace ได้ตามปกติ

*หมายเหตุ ผู้ดูแลระบบตั้งค่า 2FA Authen สำหรับ Google Workspace แบบ "อนุญาตให้จดจำอุปกรณ์" ซึ่งอำนวยความสะดวกให้ผู้ใช้ ไม่จำเป็นต้องกรอก login แบบ 2FA ทุกครั้งจากอุปกรณ์เดิม แต่ระบบจะถามรหัส 2FA ในการ login ในอุปกรณ์ใหม่ ๆ เท่านั้น