- Details

- Written by: nattapong aroonsrisuphamit

- Details

- Written by: nattapong aroonsrisuphamit

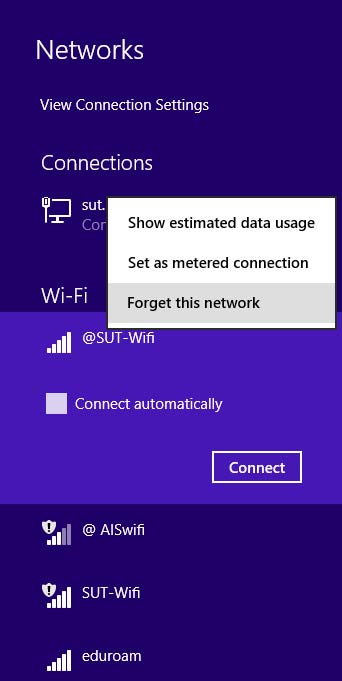

การ Remove Profile @SUT-Wifi สำหรับระบบปฏิบัติการ Windows

---------------------------------------------------------------

Windows 8

--------------------------------------------------------------

ในกรณีที่ท่าน ตั้งค่าการเชื่อมต่อสำหรับอุกรณ์ผิด จำเป็นจะต้องลบ profile เก่าออกก่อน แล้วเริ่มตั้งค่าตามคู่มือใหม่

วิธีการ remove Profile @SUT-Wifi ดังนี้

1.กดไอคอนการเชื่อมต่อที่ทากส์บาร์

![]()

2.เลือก "@SUT-Wifi" จากนั้นให้ "คลิ้กขวา" แล้วกด "Forget this network"

3.จากนั้นเริ่มตั้งค่าตามคู่มือใหม่

---------------------------------------------------------------

Windows 10

--------------------------------------------------------------

- Details

- Written by: nattapong aroonsrisuphamit

ศูนย์คอมพิวเตอร์ มหาวิทยาลัยเทคโนโลยีสุรนารี

คำสั่ง

คำสั่งคณะทำงานบริหารความเสี่ยง

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

คู่มือบริหารความเสี่ยง

คู่มือบริหารความเสี่ยง มหาวิทยาลัยเทคโนโลยีสุรนารี

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

2567

การดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2567

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

แผนการดำเนินงานความเสี่ยง

- แผนการบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2567

- แผนปฏิบัติการด้านการป้องกันและปราบปรามการทุจริต ระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2567

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

ผลการดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2567

- ผลการดำเนินงาน ไตรมาส 1

- ผลการดำเนินงาน ไตรมาส 2

- ผลการดำเนินงาน ไตรมาส 3

- ผลการดำเนินงาน ไตรมาส 4

ผลการดำเนินการตามแผนการป้องกันและปราบปรามทุจริต ประจำปีงบประมาณ พ.ศ. 2567

- ผลการดำเนินงาน ไตรมาส 1

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 2

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 3

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 4

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

2566

การดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2566

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

แผนการดำเนินงานความเสี่ยง

- แผนการบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2566

- แผนปฏิบัติการด้านการป้องกันและปราบปรามการทุจริต ระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2566

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime)

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

ผลการดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2566

ผลการดำเนินการตามแผนการป้องกันและปราบปรามทุจริต ประจำปีงบประมาณ พ.ศ. 2566

- ผลการดำเนินงาน ไตรมาส 1

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 2

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 3

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 4

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

2565

การดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2565

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

แผนการดำเนินงานความเสี่ยง

- แผนการบริหารความเสี่ยง ระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2565

- แผนปฏิบัติการด้านการป้องกันและปราบปรามการทุจริต ระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2565

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime)

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - แผนบริหารความเสี่ยงระดับโครงการ : โครงการปรับปรุงระบบบริการเครือข่ายไร้สาย (Wifi) ประจำกลุ่มอาคารวิชาการ 1

ผลการดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน/ โครงการ ประจำปีงบประมาณ พ.ศ. 2565

ผลการดำเนินการตามแผนการป้องกันและปราบปรามทุจริต ประจำปีงบประมาณ พ.ศ. 2565

- ผลการดำเนินงาน ไตรมาส 1

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 2

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 3

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 4

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

2564

การดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2564

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

แผนการดำเนินงานความเสี่ยง

- แผนการบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2564

- แผนปฏิบัติการด้านการป้องกันและปราบปรามการทุจริต ระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2564

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime)

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

ผลการดำเนินงานแผนบริหารความเสี่ยงระดับหน่วยงาน ประจำปีงบประมาณ พ.ศ. 2564

- ผลการดำเนินงาน ไตรมาส 1

- ผลการดำเนินงาน ไตรมาส 2

- ผลการดำเนินงาน ไตรมาส 3

- ผลการดำเนินงาน ไตรมาส 4

ผลการดำเนินการตามแผนการป้องกันและปราบปรามทุจริต ประจำปีงบประมาณ พ.ศ. 2564

- ผลการดำเนินงาน ไตรมาส 1

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 2

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 3

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud) - ผลการดำเนินงาน ไตรมาส 4

-ประเภทความเสี่ยงด้านอาชญากรรมทางไซเบอร์ (Cyber Crime

-ประเภทความเสี่ยงด้านทุจริตการจัดซื้อ (Procurement Fraud)

- Details

- Written by: nattapong aroonsrisuphamit

- Details

- Written by: nattapong aroonsrisuphamit

ศูนย์คอมพิวเตอร์ ขอประชาสัมพันธ์ข้อมูลมัลแวร์ ชื่อว่า แรนซัมแวร์ (Ransomware) WannaCry-WanaCrypt0r ที่เกิดการแพร่ระบาดใหม่ เพื่อให้ผู้ใช้งานทุกท่านรับทราบข้อมูลเบื้องต้นและสามารถรับมือได้อย่างถูกต้อง โดยมัลแวร์ แรนซัมแวร์ มีชื่อเรียกแตกต่างกันไป เช่น WCry, WannaCry, WannaCrypt เป็นต้น และมีชื่ออย่างเป็นทางการคือ WanaCrypt0r

Ransomware เป็นมัลแวร์ (Malware) ประเภทหนึ่งที่มีลักษณะการทำงานที่แตกต่างกับมัลแวร์ประเภทอื่น ๆ คือ ไม่ได้ถูกออกแบบมาเพื่อขโมยข้อมูลของผู้ใช้งานแต่อย่างใด แต่จะทำการเข้ารหัสหรือล็อกไฟล์ไม่ว่าจะเป็นไฟล์เอกสาร รูปภาพ วิดีโอ ซึ่งผู้ใช้งานจะไม่สามารถเปิดไฟล์ใด ๆ ได้เลยหากไฟล์เหล่านั้นถูกเข้ารหัส ซึ่งการถูกเข้ารหัสก็หมายความว่าจะต้องใช้คีย์ในการปลดล็อคเพื่อกู้ข้อมูลคืนมา และผู้ใช้งานจะต้องทำการจ่ายเงินตามข้อความ “เรียกค่าไถ่”

การแพร่กระจาย

Ransomware มีการแพร่กระจายผ่านการ download ไฟล์จากเว็บไซต์ที่ไม่น่าเชื่อถือ หรือจากการเปิด email ที่มีไวรัส และสามารถแพร่กระจายไปเครื่องอื่น ๆ ผ่านระบบเครือข่ายได้ กรณีที่ windows มีช่องโหว่ และแชร์ไฟล์ผ่านระบบเครือข่าย

การป้องกัน

- ไม่ควร download โปรแกรมจากเว็บไซต์ที่ไม่น่าเชื่อถือ หรือโปรแกรม crack ต่างๆ

- ไม่ควรลองคลิกลิงก์ข้อความหรือโปรแกรมใด ๆ เพื่อลองทดสอบการเข้าถึง

- ไม่เปิด email , คลิ้ก link , หรือเปิดไฟล์แนบ ที่ได้รับจากบุคคลที่ไม่รู้จัก

- อัพเดท patch windows ให้เป็นปัจจุบันอยู่เสมอ

- ไม่ควรเปิดแชร์ไฟล์ผ่านระบบเครือข่าย

- ควรตั้งค่า windows firewall ในเครื่อง ให้ทำงานอยู่เสมอ

- ใช้ Antivirus, Anti-malware ที่มีทั่วไป

- back up ข้อมูลอยู่เสมอ และนำ backup file ข้อมูลเก็บไว้ภายนอกคอมพิวเตอร์ อาทิ cloud, external harddisk

.png)

*หากเครื่องของท่านมีอาการติด ransomware กรุณาปิดเครื่อง และไม่เชื่อมต่อสู่ระบบเครือข่าย

เพื่อป้องกันการแพร่กระจาย และโปรดแจ้งศูนย์คอมพิวเตอร์เพื่อให้ความช่วยเหลือต่อไป